Como Aceder ao Router da Digi: Guia Passo a Passo

Os routers fornecidos pela Digi (geralmente modelos da marca ZTE ou Huawei) utilizam uma interface web para gestão. Para entrar no sistema, necessita de estar ligado à rede do router e possuir as credenciais de acesso.

Passo 1: Ligar-se à Rede do Router

Antes de tentar o acesso, certifique-se de que o seu dispositivo (computador, smartphone ou tablet) está ligado ao router da Digi:

- Via Wi-Fi: Utilize o nome da rede (SSID) e a palavra-passe que se encontram na etiqueta colada na parte traseira ou inferior do router.

- Via Cabo Ethernet: Para maior estabilidade e segurança, recomendamos a ligação direta por cabo de rede a uma das portas LAN do equipamento.

Passo 2: Aceder ao Endereço IP de Gestão

Abra o seu navegador de internet preferido (Google Chrome, Safari, Microsoft Edge ou Firefox) e, na barra de endereços, digite o endereço IP padrão da Digi:

Endereço IP Padrão:

192.168.1.1

Pressione Enter. Se este endereço não funcionar, poderá tentar alternativamente 192.168.0.1 ou 192.168.100.1, dependendo do modelo específico que lhe foi instalado.

Passo 3: Introduzir as Credenciais de Acesso

Surgirá uma página de login a solicitar um utilizador e uma palavra-passe. Caso nunca os tenha alterado, consulte a etiqueta no router. As combinações mais comuns são:

- Utilizador:

adminouuser - Palavra-passe: Verifique o código “Admin Password” na etiqueta do equipamento.

Nota de Segurança: Se as credenciais padrão não funcionarem e você não as alterou anteriormente, poderá ser necessário realizar um Reset de fábrica ao router (pressionando o botão pequeno “Reset” com um clipe durante 10 segundos).

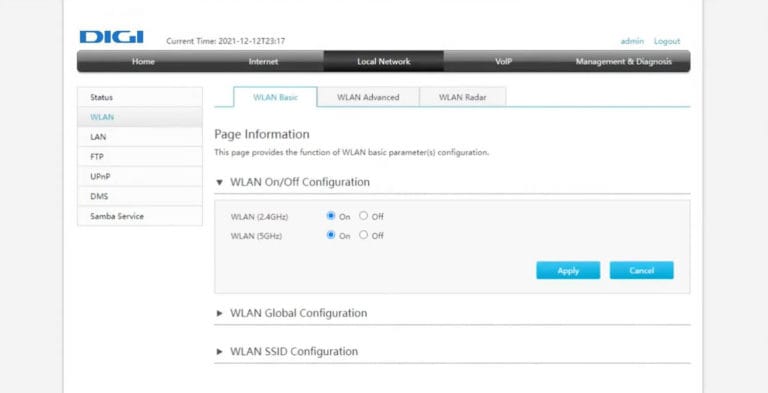

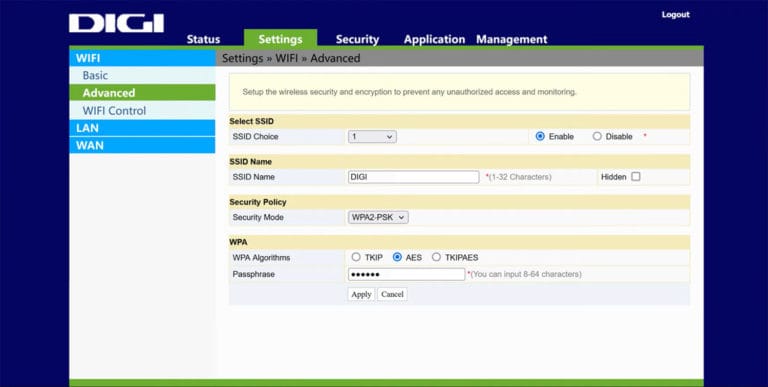

Passo 4: Navegar no Painel de Controlo

Uma vez dentro da interface, terá acesso a várias secções. As mais comuns são:

- WLAN / Wi-Fi Settings: Onde pode alterar o nome da rede (SSID) e a chave de segurança (WPA2/WPA3).

- Connected Devices: Para visualizar quem está ligado à sua rede.

- Port Forwarding: Para configurações de jogos ou servidores.

Interface ZTE:

Interface FiberHome:

🛠️ Dicas de Segurança Pós-Acesso

Para garantir que a sua rede doméstica permanece protegida, recomendamos as seguintes ações assim que aceder ao painel:

- Altere a Palavra-passe do Administrador: Não confunda com a do Wi-Fi. Esta impede que terceiros acedam às configurações do seu router.

- Atualize o Nome da Rede (SSID): Evite nomes que identifiquem a sua morada ou apelido.

- Desative o WPS: Se não utiliza esta funcionalidade, desativá-la fecha uma potencial vulnerabilidade de segurança.

🔍 Resumo Técnico de Acesso

| Parâmetro | Detalhe |

| Endereço Default | 192.168.1.1 |

| Utilizador Comum | user / admin |

| Segurança Recomendada | WPA2-AES ou WPA3 |

| Protocolo de Acesso | HTTP / HTTPS |