Chamadas Verificadas em Portugal: Como a MEO Está a Blindar os Clientes Contra Burlas

A partir de fevereiro de 2026, atender o telemóvel em Portugal tornou-se um ato um pouco mais seguro para os clientes da MEO. A operadora lançou o serviço “Origem MEO”, uma solução pioneira que utiliza protocolos de autenticação de rede para validar se o número que aparece no ecrã é, de facto, quem diz ser.

Este lançamento coloca a operadora à frente de concorrentes como a NOS, Vodafone e a recém-chegada DIGI, respondendo a um dos maiores problemas de cibersegurança da atualidade: a manipulação de números de telefone por burlões.

🚀 O Que é o Serviço “Origem MEO” e Como Funciona?

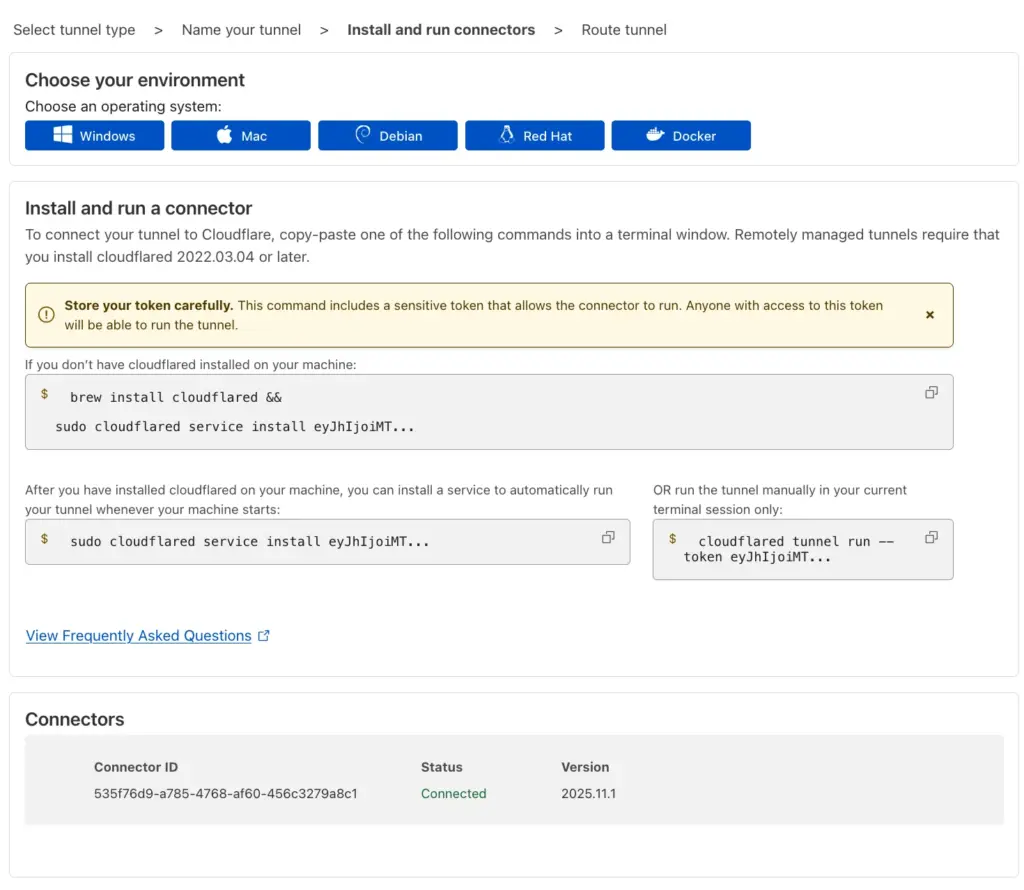

O sistema baseia-se em protocolos avançados de rede (semelhantes ao standard internacional STIR/SHAKEN) que adicionam um “certificado digital” à chamada no momento em que esta é gerada.

Quando você recebe uma chamada, o sistema da operadora verifica se aquele número pertence realmente à rede MEO e se foi gerado pelo legítimo titular.

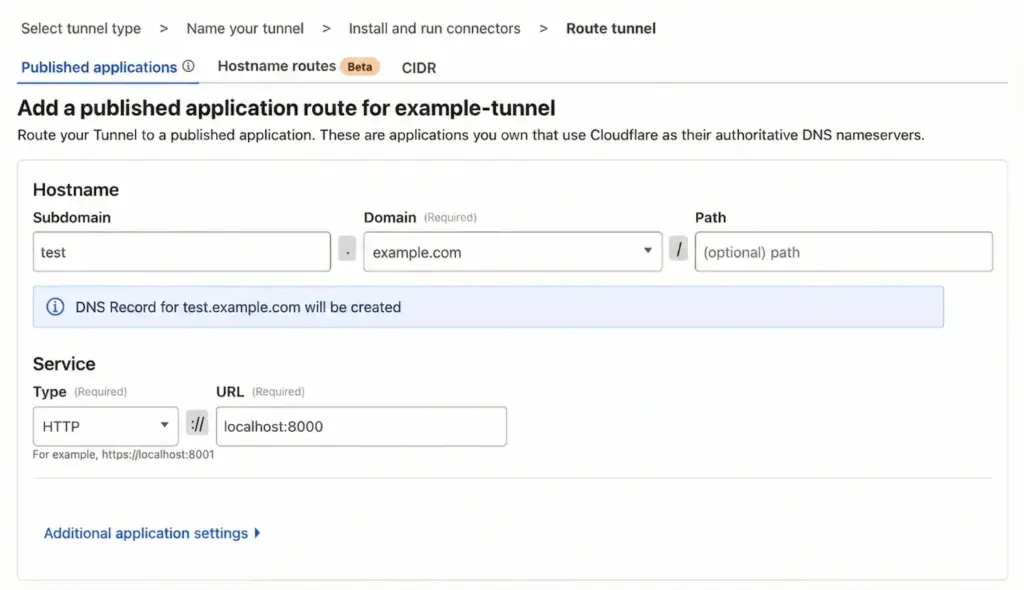

- Indicação Visual: Se a chamada for autêntica, surgirá no ecrã um símbolo de verificação (um “visto”) ou a indicação textual “Origem Verificada”.

- Histórico de Chamadas: Mesmo que você não atenda, o símbolo de verificado aparecerá na sua lista de chamadas não atendidas, permitindo-lhe saber se era um contacto legítimo antes de ligar de volta.

⚖️ O Fim do “Spoofing”? As Vantagens Práticas

O Spoofing ocorre quando um atacante mascara o seu número real para que no seu ecrã apareça, por exemplo, o número do seu banco ou de um familiar. Com este novo serviço:

- Deteção de Burlas de Bancos: Se receber uma chamada supostamente do seu banco com um número MEO, mas o símbolo de verificado não aparecer, você saberá imediatamente que se trata de uma fraude.

- Confiança Total entre Clientes MEO: As chamadas efetuadas entre os milhões de números da rede MEO passam a ter um selo de confiança automático e gratuito.

- Redução de Chamadas de Spam: Muitos sistemas automáticos de televendas utilizam números falsos. Ao não ver o selo de verificação, você pode optar por ignorar a chamada com maior segurança.

📱 Compatibilidade e Limitações

Apesar de ser um avanço histórico, o serviço tem algumas especificidades que você deve conhecer:

- Exclusividade MEO: Por enquanto, o sistema apenas valida chamadas de MEO para MEO. Se receber uma chamada de outra operadora (nacional ou internacional), o selo não aparecerá, o que não significa necessariamente que seja burla, apenas que não pôde ser verificada.

- Equipamentos Android e Fixos VOIP: O serviço está disponível de imediato em equipamentos Android com as versões mais recentes e em telefones fixos de tecnologia VOIP.

- Utilizadores iPhone: A MEO confirmou estar a trabalhar com a Apple para integrar esta indicação visual no iOS o mais brevemente possível.

🛠️ Dicas de Segurança: O Que Fazer se o Selo Não Aparecer?

Embora o sistema da MEO seja um salto gigante, a segurança depende também da sua atenção. Se receber uma chamada de um número MEO que não exiba o selo de verificado:

- Relate à Operadora: Utilize a área de cliente para reportar números suspeitos que estejam a tentar contornar o sistema.

- Desconfie de Pedidos de Dados: Nunca forneça códigos de SMS, passwords ou pins de MB Way.

- Não Ligue de Volta Imediatamente: Se for um número desconhecido e não verificado, ignore.