Tutorial: Como Criar uma Rede Segura com Cloudflare Tunnel (cloudflared)

Expor um servidor doméstico, uma aplicação em localhost ou o seu Home Server à Internet é, tradicionalmente, um risco de segurança que envolve abrir portas no router (Port Forwarding). O Cloudflare Tunnel (através do serviço cloudflared) elimina esta necessidade, criando uma ligação encriptada e segura entre o seu servidor e a rede da Cloudflare.

Neste tutorial, vamos aprender a configurar uma rede Zero Trust, permitindo que o seu servidor fique invisível para ataques de varredura de IPs, enquanto permanece acessível através de um domínio público.

📋 Pré-requisitos

- Um domínio próprio registado (ou transferido) para a Cloudflare.

- Uma conta gratuita na Cloudflare com o plano Zero Trust ativado.

- Um servidor ou PC (Linux, Windows, macOS ou Docker) que deseja expor.

Passo 1: Instalação do Cloudflared

O primeiro passo é instalar o conetor no seu servidor local. Este binário será o “túnel” que liga a sua máquina ao mundo exterior.

- Linux (Ubuntu/Debian):

curl -L --output cloudflared.deb https://github.com/cloudflare/cloudflared/releases/latest/download/cloudflared-linux-amd64.deb sudo dpkg -i cloudflared.deb- macOS (via Homebrew):

brew install cloudflared

- Windows:

Descarregue o.exeoficial e execute-o via PowerShell.

https://one.dash.cloudflare.com/

Passo 2: Autenticação e Login

Para que o túnel saiba a que conta pertence, deve autenticar a aplicação:

- No terminal, digite:

cloudflared tunnel login - Um link será gerado. Copie e cole no seu navegador.

- Selecione o domínio que deseja utilizar para este túnel e autorize a ligação. Isto descarregará um ficheiro de certificado (

cert.pem) para a sua máquina.

Passo 3: Criar o Túnel via Dashboard (Recomendado)

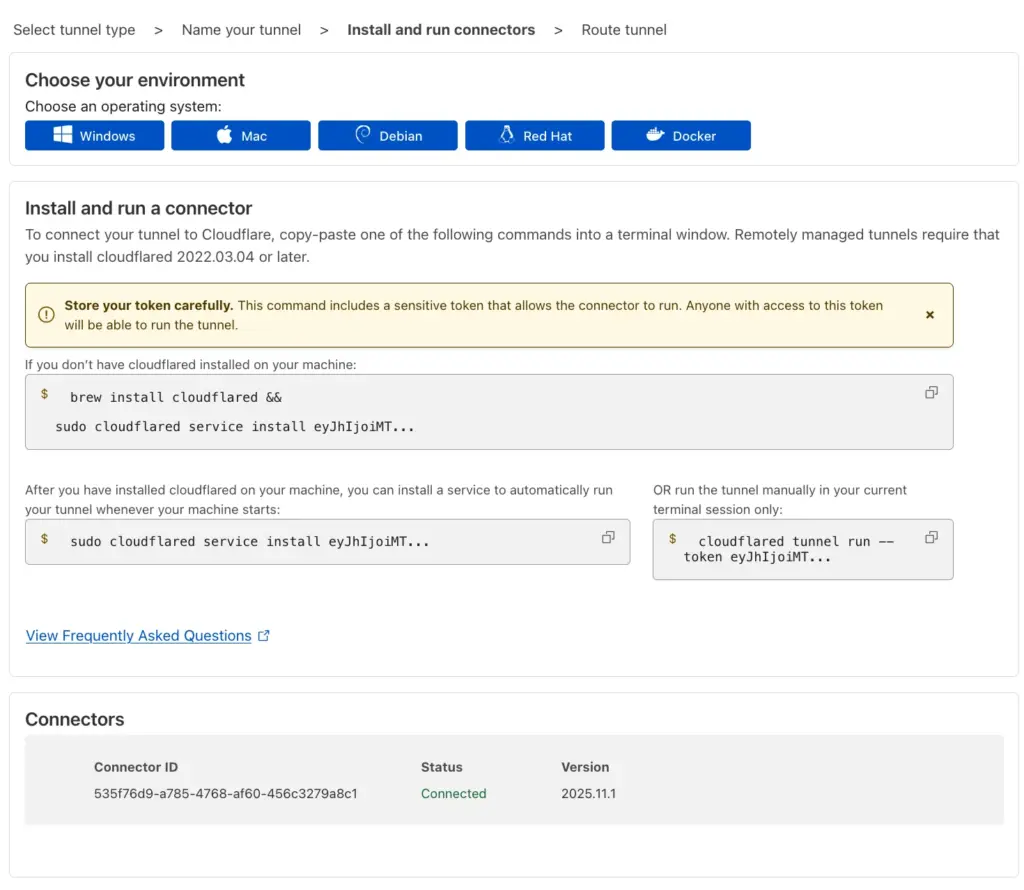

Embora possa ser feito via linha de comandos, a gestão via Cloudflare Zero Trust Dashboard é mais intuitiva e permite alterações remotas.

- Aceda ao Cloudflare Zero Trust.

- Vá a Networks > Tunnels e clique em Create a Tunnel.

- Escolha um nome para o túnel (ex: “Home-Server-PT”) e clique em Save Tunnel.

- Selecione o seu sistema operativo e copie o comando de instalação fornecido. Execute-o no seu servidor para ativar o conetor.

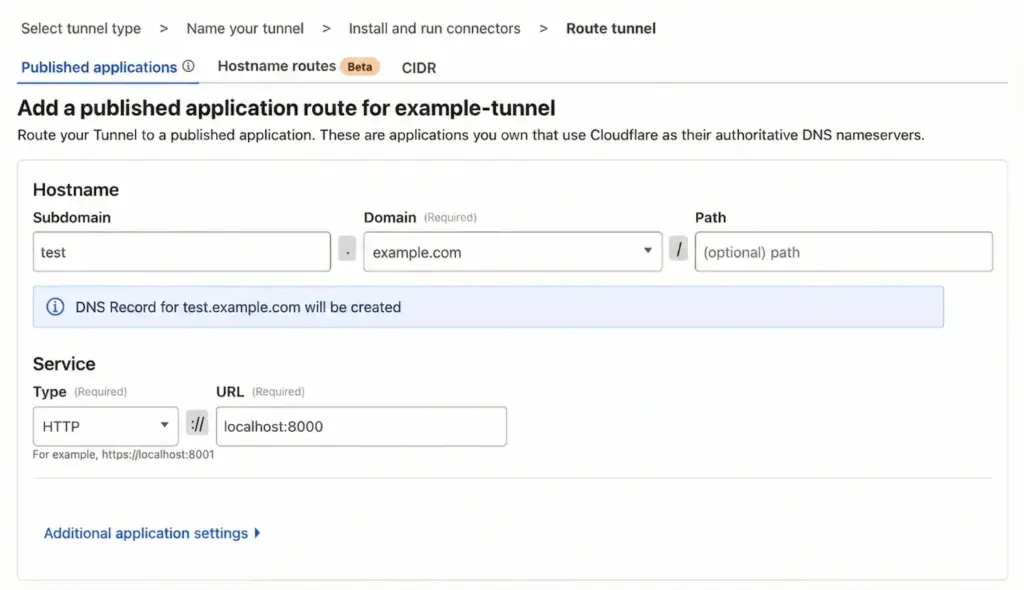

Passo 4: Configurar o Acesso (Public Hostname)

Agora que o túnel está ativo, precisamos de dizer à Cloudflare para onde enviar o tráfego:

- No separador Public Hostname do seu túnel, clique em Add a public hostname.

- Subdomain: Escolha um nome (ex:

appouserver). - Domain: Selecione o seu domínio (ex:

omeudominio.com). - Service Type: Selecione o protocolo (geralmente

HTTP). - URL: Digite o endereço local da sua aplicação (ex:

localhost:8000ou192.168.1.50:).8000 - Clique em Save. A Cloudflare criará automaticamente o registo CNAME no seu DNS.

Passo 5: Reforçar a Segurança com Zero Trust Access

Expor o servidor é apenas metade do trabalho. Para garantir uma rede verdadeiramente segura, deve restringir quem pode aceder a esse domínio:

- No Dashboard Zero Trust, vá a Access > Applications.

- Clique em Add an application > Self-hosted.

- Configure o domínio (ex:

app.omeudominio.com). - Em Policies, crie uma regra que permita o acesso apenas a e-mails específicos ou endereços de IP de Portugal.

- Pode ativar a autenticação via Google, GitHub ou código único enviado por e-mail (OTP).

🚀 Vantagens desta Configuração

- Portas Fechadas: Não precisa de abrir a porta 80 ou 443 no seu router. O router não recebe pedidos externos; é o servidor que inicia a ligação com a Cloudflare.

- Proteção DDoS: O seu IP real nunca é revelado. Todo o tráfego passa pelos filtros de segurança da Cloudflare.

- SSL Gratuito: A Cloudflare gere automaticamente os certificados HTTPS, garantindo que a ligação entre o utilizador e o túnel é sempre encriptada.

💡 Dica Extra: Monitorização

Pode verificar o estado do seu túnel e o volume de tráfego em tempo real no painel do Zero Trust. Se o servidor local for desligado, o túnel aparecerá como “Down”, e o acesso externo será imediatamente cortado para evitar falhas de segurança.